[pfSense] La gestion des passerelles (gateway)

05/10/2021

05/10/2021

Dans cet article nous traitons de la gestion des passerelles réseaux (gateway) sous pfSense.

Une passerelle réseau (gateway) est un dispositif permettant de donner accès d'un réseau à un autre réseau.

La passerelle la plus connue est la passerelle par défaut (default gateway) ; c'est celle qui nous permet d'accéder à Internet ou à tout autre réseau inconnu d'une façon plus générale.

Généralement, les passerelles disposent d'une adresse IP dans chaque sous-réseau qu'elles permettent de joindre. Si ce n'est pas le cas, elles posséderont alors, à leur tour, une passerelle par défaut.

Il existe une exception notable avec les interfaces point à point, comme celles utilisées avec les protocoles PPP. Ces interfaces ont souvent des adresses IP de passerelle dans un autre sous-réseau car elles ne sont pas utilisées de la même manière.

Pour une introduction plus complète, nous proposons la consultation de la page Wikipédia Passerelle (informatique).

Nous allons voir comment pfSense gère ses passerelles et les possibilités de configuration qui nous sont offertes.

Les principes de routage et de fonctionnement des passerelles sont les mêmes avec IPv4 et IPv6.

Cependant, il n'est pas possible de mélanger les deux types d'adresses IP dans ses configurations. Par exemple, un réseau IPv4 devra avoir une passerelle disposant d'une adresse IPv4 ; une route ne peut pas être créée en utilisant une passerelle IPv6 pour un réseau IPv4.

De la même façon, lorsque l'on travaille avec des groupes de passerelles (dont nous verrons la configuration plus loin dans cet article), il n'est pas possible de mixer des passerelles IPv4 et IPv6 au sein d'un même groupe.

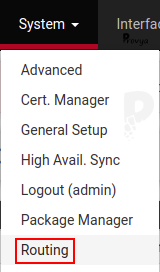

La gestion des passerelles s'effectue depuis le menu System > Routing :

Depuis ce menu il est possible de modifier une passerelle existante, ajouter/supprimer une passerelle, définir des routes statiques, créer des groupes de passerelles et choisir sa passerelle par défaut.

Certaines passerelles sont obtenues automatiquement via DHCP ; dans ce cas, il n'est pas possible de les supprimer. Il est cependant possible des les personnaliser.

Dans la suite de cet article nous passons en revue les configurations possibles pour les passerelles.

L'ajout d'une nouvelle passerelle se fait en cliquant sur le bouton "+ Add" depuis l'onglet "Gateways" (onglet par défaut).

La modification se fait en cliquant sur l'icône en forme de crayon se trouvant sur la ligne de la passerelle.

se trouvant sur la ligne de la passerelle.

Enfin, il est possible de dupliquer une passerelle en cliquant sur l'icône associée .

.

Les éléments configurables sont les suivants :

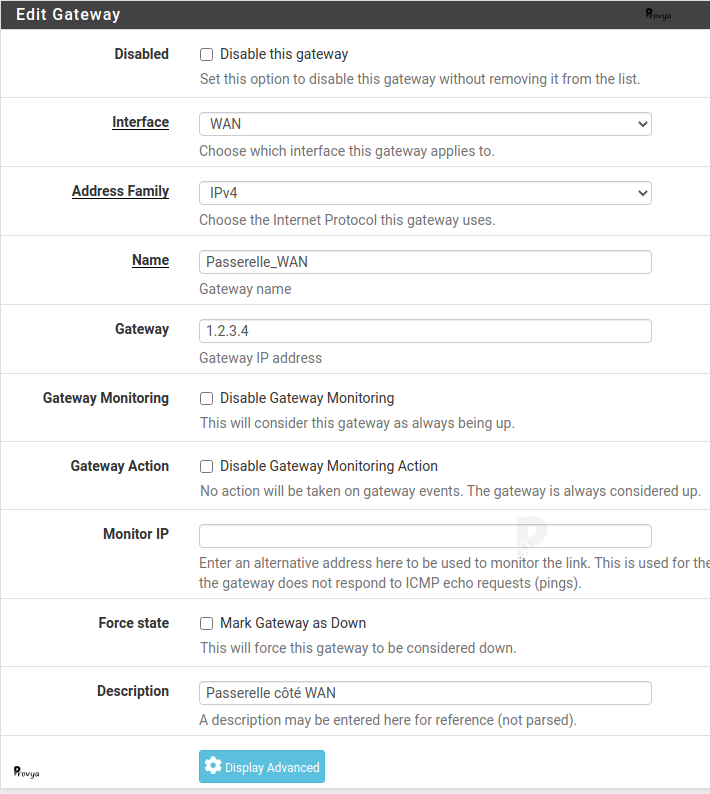

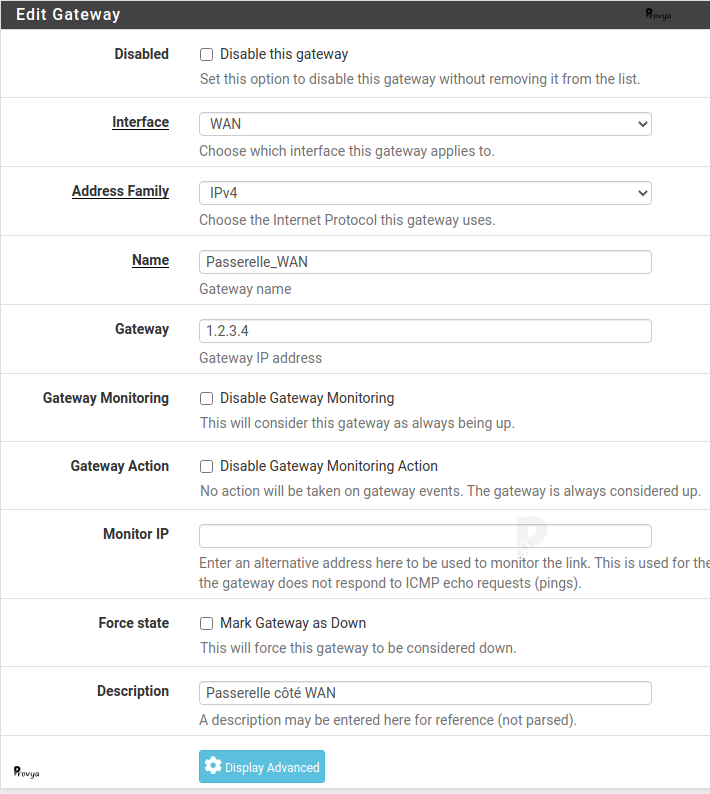

Exemple de résultat obtenu :

On peut également, si on le souhaite, personnaliser les options avancées de la passerelle en cliquant sur le bouton "Display Advanced". Les paramètres avancés que l'on peut configurer sont les suivants :

Weight

Le poids de la passerelle. Cette valeur est utilisée dans les groupes de passerelle pour répartir le trafic de manière inéquitable entre deux passerelles. Par exemple, si nous avons 2 accès à Internet : WAN1 avec 10 Mbps de bande-passante et WAN2 avec 20 Mbps de bande-passante, alors nous pouvons configurer la passerelle de WAN1 avec un poids de 1 et celle de WAN2 avec un poids de 2 ; ainsi pour 3 trafics sortant, 2 passeront par WAN2 et 1 passera par WAN1 (répartition 1/3 - 2/3). Le poids donné peut aller de 1 à 30.

Data Payload

Par défaut, le ping envoyé vers la passerelle a une taille de payload à 0 (aucune donnée n'est contenue dans la requêtes ICMP). Dans de très rares circonstances, cela peut poser des problèmes (routeur intermédiaire refusant les paquet avec un payload à 0) ; dans ce cas, passer le payload à 1 devrait corriger le problème.

Latency thresholds

Permet de configurer les seuils d'alerte pour la latence de la passerelle.

Les valeurs sont exprimées en millisecondes.

Le premier seuil définit le seuil d'alerte : lorsqu'il est atteint, une alerte est générée, mais la passerelle est considérée comme étant toujours joignable. Par défaut, cette valeur est de 200 ms.

Le second seuil définit le seuil maximal de tolérance : lorsqu'il est atteint, la passerelle est considérée comme n'étant plus joignable. Par défaut, cette valeur est de 500 ms.

Packet Loss thresholds

Permet de configurer les seuils d'alerte pour le taux de perte de paquets de la passerelle.

Les valeurs sont exprimées en pourcentage (0 signifie 0% de perte de paquets, 100 signifie 100% de perte de paquets).

Le premier seuil définit le seuil d'alerte : lorsqu'il est atteint, une alerte est générée, mais la passerelle est considérée comme étant toujours joignable. Par défaut, cette valeur est de 10%.

Le second seuil définit le seuil maximal de tolérance : lorsqu'il est atteint, la passerelle est considérée comme n'étant plus joignable. Par défaut, cette valeur est de 20%.

Probe Interval

La valeur du champ "Probe Interval" détermine la fréquence à laquelle une requête ping est envoyée vers l'adresse IP de la passerelle (ou l'adresse IP à superviser, si elle a été personnalisée), en millisecondes. Par défaut, une requête ping est envoyée deux fois par seconde (500 ms).

Loss Interval

La durée au bout de laquelle les PING restés sans réponse sont considérés comme perdus. La valeur par défaut est 2000 ms (2 secondes).

Cette valeur doit être supérieure ou égale au seuil maximale toléré pour la latence.

Time Period

La durée sur laquelle les résultats du ping sont moyennés. La valeur par défaut est 60000 ms (60 secondes, une minute).

Saisir une durée plus longue mettra ainsi plus de temps pour que la latence ou la perte déclenche une alarme ; en revanche, elle sera moins susceptible d'être affectée par un comportement erratique dans les résultats de ping.

La durée choisie doit être supérieure à deux fois la somme de Probe Interval et de Loss Interval, autrement les résultats retournés peuvent être incohérents.

Alert interval

L'intervalle de temps, en millisecondes, entre deux vérifications de la présence d'une alerte. La valeur par défaut est 1000 ms (1 seconde).

Cette valeur devrait être supérieure ou égale à la valeur de Probe Interval, car il n'est pas possible qu'une alerte soit déclenchée entre deux mesures distinctes (c'est la nouvelle mesure qui peut potentiellement déclencher une alerte si les seuils configurés ont été atteints).

Use non-local gateway

Cocher cette option permet une configuration non-standard où l'adresse IP de la passerelle n'est pas dans le même sous-réseau que celui configuré sur l'interface de pfSense. Il reste très rare d'avoir besoin d'activer cette option ; cependant avec la pénurie d'IPv4, un certain nombre d'opérateurs ont, semble-t-il, tendance à recourir à cet artifice pour économiser le nombre d'adresses IP publiques consommées par client.

Un groupe de passerelles est une solution efficace pour mettre en place de la redondance (une passerelle primaire, une secondaire) ou de la répartition de charge (deux passerelles primaires).

La configuration d'un groupe de passerelles est utile dans un environnement multi-WAN, par exemple.

La création ou la modification d'un groupe de passerelles s'opère depuis l'onglet "Gateway Groups" du menu System > Routing.

Les éléments configurables sont les suivants :

Group Name

Le nom du groupe de passerelles. Ce nom ne peut contenir que des caractères alphanumériques ou underscore ; pas de caractères spéciaux, ni d'espace.

La longueur maximale est de 32 caractères.

Gateway Priority

Cette liste contient toutes les passerelles disponibles. Pour chaque passerelle, deux éléments de configuration sont à définir :

Tier : l'ordre de priorité de la passerelle ; il y a cinq niveaux de priorité de Tier 1 (le plus prioritaire) à Tier 5 (le moins prioritaire). Si deux passerelles sont configurées avec deux niveaux de priorité différente, alors seule la passerelle avec le niveau de priorité le plus fort sera utilisée.

Pour bien comprendre, c'est-à-dire que ce sont les passerelles disposant du niveau de priorité Tier 1 qui seront utilisées exclusivement ; s'il n'y pas ou plus de passerelles Tier 1 de disponibles, alors ce seront les passerelles disposant d'une priorité Tier 2 qui seront utilisées exclusivement ; etc.

Si deux passerelles sont configurées avec le même niveau de priorité, alors le trafic sera réparti sur ces deux passerelles en fonction de leur poids respectif (configurable dans les options de la passerelle - champ "Weight" des options avancées).

Enfin, il est possible de choisir "Never" pour ne pas inclure la passerelle en question dans le groupe.

Virtual IP : l'adresse IP à utiliser. Par défaut, il s'agit de l'adresse IP de pfSense sur l'interface concernée, mais cela pourrait aussi être une adresse IP virtuelle, par exemple.

Trigger Level

Ce champ permet de définir selon quelle condition une passerelle doit être exclue du groupe. 4 valeurs sont possibles :

Member Down : exclu la passerelle que si elle est considérée comme non-joignable.

Packet Loss : exclu la passerelle si le taux de perte de paquet atteint la valeur du seuil d'alerte de Packet Loss thresholds de la passerelle (10% par défaut).

High Latency : exclu la passerelle si la latence atteint la valeur du seuil d'alerte de Latency thresholds de la passerelle (200ms par défaut).

Packet Loss or High Latency : exclu la passerelle si la latence ou le taux de perte de paquets atteint le seuil d'alerte de la passerelle.

Description

Un champ description.

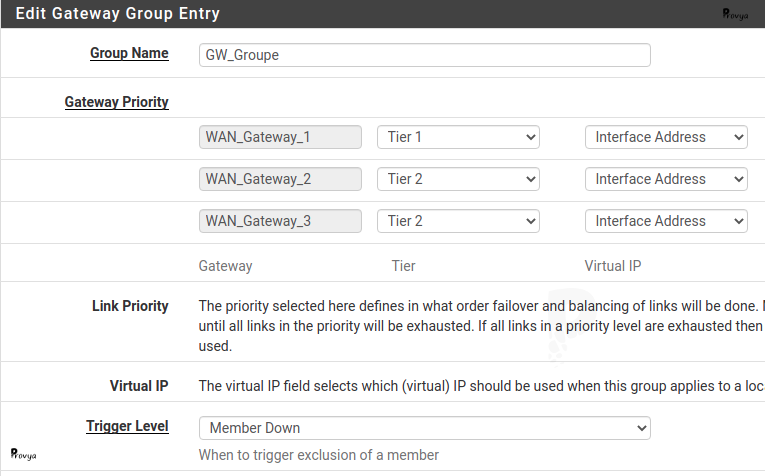

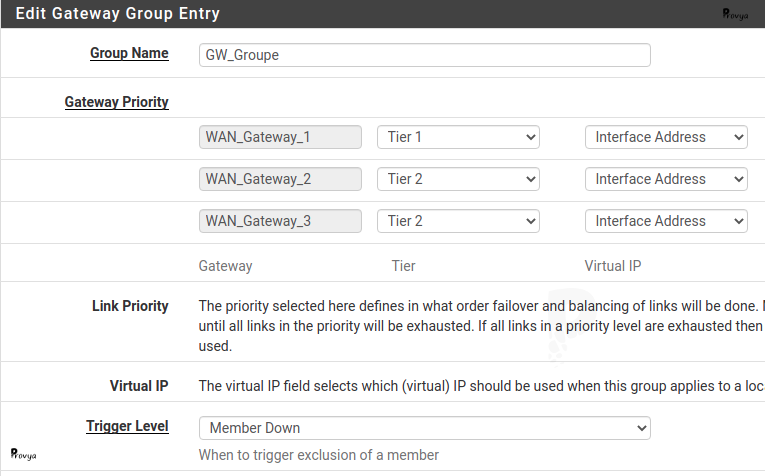

Exemple configuration :

Sur la capture d'écran ci-dessus, la configuration est la suivante : uniquement la passerelle "WAN_Gateway_1" sera utilisée (c'est la seule en Tier 1) ; si elle devient injoignable, alors les deux passerelles "WAN_Gateway_2" et "WAN_Gateway_3" seront utilisées en répartition de charge (toutes les deux sont en Tier 2).

Dès que la passerelle "WAN_Gateway_1" sera de nouveau joignable, alors le trafic rebasculera exclusivement sur celle-ci.

Les routes statiques sont utilisées lorsque des hôtes ou des réseaux sont accessibles par un routeur autre que la passerelle par défaut.

Le firewall connaît les réseaux qui lui sont directement rattachés et il atteint tous les autres réseaux selon les indications de la table de routage ; c'est-à-dire via sa passerelle par défaut ou via une route statique.

Ainsi, dans les réseaux où un routeur interne connecte des sous-réseaux internes supplémentaires, une route statique doit être définie pour que ces réseaux soient accessibles.

Pour ajouter une nouvelle route, se rendre dans l'onglet "Static Routes" du menu System > Routing.

Les éléments configurables sont les suivants :

Destination network

L'adresse IP ou le réseau de destination.

Ce peut être une adresse IPv4, un préfixe IPv6 ou un alias.

Nous déconseillons très fortement l'utilisation d'un alias car la table de routage n'est pas mise à jour quand un alias est mis à jour. Il s'agit donc d'une solution totalement déconseillée.

Gateway

La passerelle par laquelle le réseau sera joignable.

Disabled

Permet de désactiver une route sans pour autant la supprimer.

Description

Un champ de description.

Que l'on ait créé ou modifié une passerelle, un groupe de passerelles ou une route statique, il faut penser à cliquer sur le bouton "Apply Changes" afin que les configurations soient prises en compte.

Le choix de la passerelle par défaut s'opère depuis l'onglet Gateways du menu System > Routing (en bas de page).

Il est possible de définir une passerelle par défaut pour IPv4 et une autre pour IPv6.

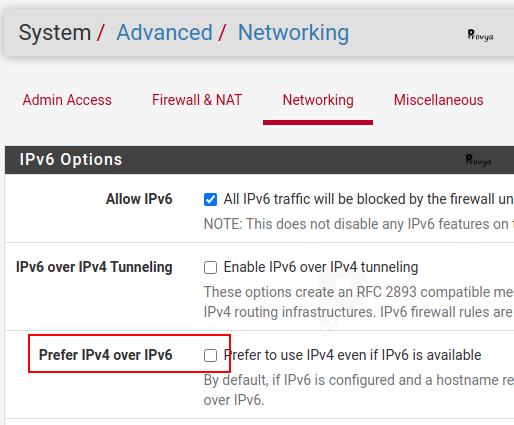

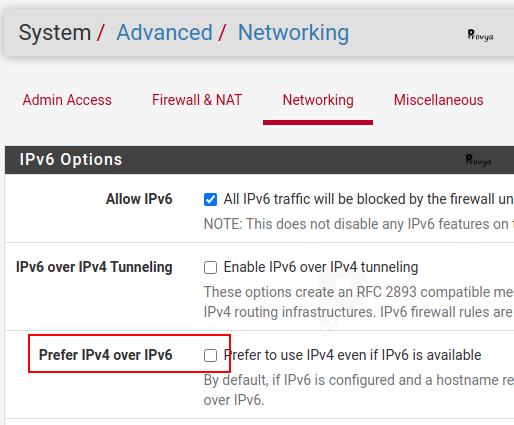

Par défaut, IPv6 aura la priorité sur IPv4.

Si l'on préfère qu'IPv4 ait la préférence sur IPv6, alors il faut cocher la case "Prefer IPv4 over IPv6" depuis l'onglet Networking du menu System > Advanced.

Pour le choix de la passerelle par défaut, les valeurs suivantes seront proposées :

L'ordre de priorité suivant lequel le routage se fera est le suivant :

Enfin, si un doute subsiste sur le routage que va suivre pfSense ou sur l'état de la table de routage, on peut s'appuyer sur notre article dédié : [pfSense] Comprendre et analyser ses règles de routage

Voilà, nous avons fait un tour complet des éléments à connaître pour la gestion de ses passerelles réseaux sous pfSense !

[pfSense] Comprendre et analyser ses règles de routage

[pfSense] Configurer un dual-WAN (plusieurs connexions Internet)

Tous nos articles classés par thème

Voir un article au hasard

Vous avez aimé cet article ? Vous cherchez du matériel de qualité ? Alors contactez-nous.

Passerelle - la clé de voûte du routage

Une passerelle réseau (gateway) est un dispositif permettant de donner accès d'un réseau à un autre réseau.

La passerelle la plus connue est la passerelle par défaut (default gateway) ; c'est celle qui nous permet d'accéder à Internet ou à tout autre réseau inconnu d'une façon plus générale.

Généralement, les passerelles disposent d'une adresse IP dans chaque sous-réseau qu'elles permettent de joindre. Si ce n'est pas le cas, elles posséderont alors, à leur tour, une passerelle par défaut.

Il existe une exception notable avec les interfaces point à point, comme celles utilisées avec les protocoles PPP. Ces interfaces ont souvent des adresses IP de passerelle dans un autre sous-réseau car elles ne sont pas utilisées de la même manière.

Pour une introduction plus complète, nous proposons la consultation de la page Wikipédia Passerelle (informatique).

Nous allons voir comment pfSense gère ses passerelles et les possibilités de configuration qui nous sont offertes.

Passerelle - IPv4 et IPv6

Les principes de routage et de fonctionnement des passerelles sont les mêmes avec IPv4 et IPv6.

Cependant, il n'est pas possible de mélanger les deux types d'adresses IP dans ses configurations. Par exemple, un réseau IPv4 devra avoir une passerelle disposant d'une adresse IPv4 ; une route ne peut pas être créée en utilisant une passerelle IPv6 pour un réseau IPv4.

De la même façon, lorsque l'on travaille avec des groupes de passerelles (dont nous verrons la configuration plus loin dans cet article), il n'est pas possible de mixer des passerelles IPv4 et IPv6 au sein d'un même groupe.

Gestion des passerelles

La gestion des passerelles s'effectue depuis le menu System > Routing :

Depuis ce menu il est possible de modifier une passerelle existante, ajouter/supprimer une passerelle, définir des routes statiques, créer des groupes de passerelles et choisir sa passerelle par défaut.

Certaines passerelles sont obtenues automatiquement via DHCP ; dans ce cas, il n'est pas possible de les supprimer. Il est cependant possible des les personnaliser.

Dans la suite de cet article nous passons en revue les configurations possibles pour les passerelles.

Création / Modification d'une passerelle

L'ajout d'une nouvelle passerelle se fait en cliquant sur le bouton "+ Add" depuis l'onglet "Gateways" (onglet par défaut).

La modification se fait en cliquant sur l'icône en forme de crayon

Enfin, il est possible de dupliquer une passerelle en cliquant sur l'icône associée

Les éléments configurables sont les suivants :

- Disabled : permet de désactiver une passerelle.

- Interface : l'interface sur laquelle la passerelle est joignable. Dans une configuration classique pour une accès vers Internet, il s'agit de l'interface "WAN".

- Address Family : IPv4 ou IPv6.

- Name : le nom que l'on souhaite donner à notre passerelle. Ce nom ne peut contenir que des caractères alphanumériques ou underscore ; pas de caractères spéciaux, ni d'espace.

- Gateway : l'adresse IP de la passerelle ; cette adresse IP doit être dans le même sous-réseau que celui configuré sur l'interface choisie (WAN, dans notre exemple). Si ce n'est pas le cas, il faudra cocher la case "Use non-local gateway" dans les options avancées.

- Gateway Monitoring : cocher la case permet de désactiver la supervision de la passerelle. Ainsi, la passerelle sera considérée comme étant toujours joignable. Sauf si vous avez une bonne raison, cette case ne devrait pas être cochée.

- Gateway Action : cocher cette case permet de considérer que la passerelle est toujours joignable. Cette option peut être pratique si l'on souhaite superviser l'état de la passerelle sans pour autant laisser pfSense modifier le routage automatiquement en cas d'injoignabilité de la passerelle. Sauf bonne raison, cette case devrait rester décochée.

- Monitor IP : l'adresse IP qui sera pinguée afin de déterminer si la passerelle est joignable ou non-joignable. Par défaut, si ce champ est laissé vide, c'est l'adresse IP de la passerelle elle-même qui sera pinguée. Il peut être pratique de choisir une autre adresse IP si la passerelle ne répond pas aux PING ou si on préfère pinguer une adresse IP sur Internet plutôt que l'adresse IP de la BOX de l'opérateur, par exemple.

- Force state : cocher cette case permet de forcer l'état de la passerelle à "injoignable" ; ainsi, elle ne sera pas utilisée par pfSense. Ce peut être une option pratique si on rencontre du bagot (instabilité) sur une passerelle ; cela permet alors de la désactiver sans avoir besoin de la supprimer.

- Description : un champ description.

Exemple de résultat obtenu :

On peut également, si on le souhaite, personnaliser les options avancées de la passerelle en cliquant sur le bouton "Display Advanced". Les paramètres avancés que l'on peut configurer sont les suivants :

Weight

Le poids de la passerelle. Cette valeur est utilisée dans les groupes de passerelle pour répartir le trafic de manière inéquitable entre deux passerelles. Par exemple, si nous avons 2 accès à Internet : WAN1 avec 10 Mbps de bande-passante et WAN2 avec 20 Mbps de bande-passante, alors nous pouvons configurer la passerelle de WAN1 avec un poids de 1 et celle de WAN2 avec un poids de 2 ; ainsi pour 3 trafics sortant, 2 passeront par WAN2 et 1 passera par WAN1 (répartition 1/3 - 2/3). Le poids donné peut aller de 1 à 30.

Data Payload

Par défaut, le ping envoyé vers la passerelle a une taille de payload à 0 (aucune donnée n'est contenue dans la requêtes ICMP). Dans de très rares circonstances, cela peut poser des problèmes (routeur intermédiaire refusant les paquet avec un payload à 0) ; dans ce cas, passer le payload à 1 devrait corriger le problème.

Latency thresholds

Permet de configurer les seuils d'alerte pour la latence de la passerelle.

Les valeurs sont exprimées en millisecondes.

Le premier seuil définit le seuil d'alerte : lorsqu'il est atteint, une alerte est générée, mais la passerelle est considérée comme étant toujours joignable. Par défaut, cette valeur est de 200 ms.

Le second seuil définit le seuil maximal de tolérance : lorsqu'il est atteint, la passerelle est considérée comme n'étant plus joignable. Par défaut, cette valeur est de 500 ms.

Packet Loss thresholds

Permet de configurer les seuils d'alerte pour le taux de perte de paquets de la passerelle.

Les valeurs sont exprimées en pourcentage (0 signifie 0% de perte de paquets, 100 signifie 100% de perte de paquets).

Le premier seuil définit le seuil d'alerte : lorsqu'il est atteint, une alerte est générée, mais la passerelle est considérée comme étant toujours joignable. Par défaut, cette valeur est de 10%.

Le second seuil définit le seuil maximal de tolérance : lorsqu'il est atteint, la passerelle est considérée comme n'étant plus joignable. Par défaut, cette valeur est de 20%.

Probe Interval

La valeur du champ "Probe Interval" détermine la fréquence à laquelle une requête ping est envoyée vers l'adresse IP de la passerelle (ou l'adresse IP à superviser, si elle a été personnalisée), en millisecondes. Par défaut, une requête ping est envoyée deux fois par seconde (500 ms).

Loss Interval

La durée au bout de laquelle les PING restés sans réponse sont considérés comme perdus. La valeur par défaut est 2000 ms (2 secondes).

Cette valeur doit être supérieure ou égale au seuil maximale toléré pour la latence.

Time Period

La durée sur laquelle les résultats du ping sont moyennés. La valeur par défaut est 60000 ms (60 secondes, une minute).

Saisir une durée plus longue mettra ainsi plus de temps pour que la latence ou la perte déclenche une alarme ; en revanche, elle sera moins susceptible d'être affectée par un comportement erratique dans les résultats de ping.

La durée choisie doit être supérieure à deux fois la somme de Probe Interval et de Loss Interval, autrement les résultats retournés peuvent être incohérents.

Alert interval

L'intervalle de temps, en millisecondes, entre deux vérifications de la présence d'une alerte. La valeur par défaut est 1000 ms (1 seconde).

Cette valeur devrait être supérieure ou égale à la valeur de Probe Interval, car il n'est pas possible qu'une alerte soit déclenchée entre deux mesures distinctes (c'est la nouvelle mesure qui peut potentiellement déclencher une alerte si les seuils configurés ont été atteints).

Use non-local gateway

Cocher cette option permet une configuration non-standard où l'adresse IP de la passerelle n'est pas dans le même sous-réseau que celui configuré sur l'interface de pfSense. Il reste très rare d'avoir besoin d'activer cette option ; cependant avec la pénurie d'IPv4, un certain nombre d'opérateurs ont, semble-t-il, tendance à recourir à cet artifice pour économiser le nombre d'adresses IP publiques consommées par client.

Création d'un groupe de passerelles

Un groupe de passerelles est une solution efficace pour mettre en place de la redondance (une passerelle primaire, une secondaire) ou de la répartition de charge (deux passerelles primaires).

La configuration d'un groupe de passerelles est utile dans un environnement multi-WAN, par exemple.

La création ou la modification d'un groupe de passerelles s'opère depuis l'onglet "Gateway Groups" du menu System > Routing.

Les éléments configurables sont les suivants :

Group Name

Le nom du groupe de passerelles. Ce nom ne peut contenir que des caractères alphanumériques ou underscore ; pas de caractères spéciaux, ni d'espace.

La longueur maximale est de 32 caractères.

Gateway Priority

Cette liste contient toutes les passerelles disponibles. Pour chaque passerelle, deux éléments de configuration sont à définir :

Tier : l'ordre de priorité de la passerelle ; il y a cinq niveaux de priorité de Tier 1 (le plus prioritaire) à Tier 5 (le moins prioritaire). Si deux passerelles sont configurées avec deux niveaux de priorité différente, alors seule la passerelle avec le niveau de priorité le plus fort sera utilisée.

Pour bien comprendre, c'est-à-dire que ce sont les passerelles disposant du niveau de priorité Tier 1 qui seront utilisées exclusivement ; s'il n'y pas ou plus de passerelles Tier 1 de disponibles, alors ce seront les passerelles disposant d'une priorité Tier 2 qui seront utilisées exclusivement ; etc.

Si deux passerelles sont configurées avec le même niveau de priorité, alors le trafic sera réparti sur ces deux passerelles en fonction de leur poids respectif (configurable dans les options de la passerelle - champ "Weight" des options avancées).

Enfin, il est possible de choisir "Never" pour ne pas inclure la passerelle en question dans le groupe.

Virtual IP : l'adresse IP à utiliser. Par défaut, il s'agit de l'adresse IP de pfSense sur l'interface concernée, mais cela pourrait aussi être une adresse IP virtuelle, par exemple.

Trigger Level

Ce champ permet de définir selon quelle condition une passerelle doit être exclue du groupe. 4 valeurs sont possibles :

Member Down : exclu la passerelle que si elle est considérée comme non-joignable.

Packet Loss : exclu la passerelle si le taux de perte de paquet atteint la valeur du seuil d'alerte de Packet Loss thresholds de la passerelle (10% par défaut).

High Latency : exclu la passerelle si la latence atteint la valeur du seuil d'alerte de Latency thresholds de la passerelle (200ms par défaut).

Packet Loss or High Latency : exclu la passerelle si la latence ou le taux de perte de paquets atteint le seuil d'alerte de la passerelle.

Description

Un champ description.

Exemple configuration :

Sur la capture d'écran ci-dessus, la configuration est la suivante : uniquement la passerelle "WAN_Gateway_1" sera utilisée (c'est la seule en Tier 1) ; si elle devient injoignable, alors les deux passerelles "WAN_Gateway_2" et "WAN_Gateway_3" seront utilisées en répartition de charge (toutes les deux sont en Tier 2).

Dès que la passerelle "WAN_Gateway_1" sera de nouveau joignable, alors le trafic rebasculera exclusivement sur celle-ci.

Configuration d'une route statique

Les routes statiques sont utilisées lorsque des hôtes ou des réseaux sont accessibles par un routeur autre que la passerelle par défaut.

Le firewall connaît les réseaux qui lui sont directement rattachés et il atteint tous les autres réseaux selon les indications de la table de routage ; c'est-à-dire via sa passerelle par défaut ou via une route statique.

Ainsi, dans les réseaux où un routeur interne connecte des sous-réseaux internes supplémentaires, une route statique doit être définie pour que ces réseaux soient accessibles.

Pour ajouter une nouvelle route, se rendre dans l'onglet "Static Routes" du menu System > Routing.

Les éléments configurables sont les suivants :

Destination network

L'adresse IP ou le réseau de destination.

Ce peut être une adresse IPv4, un préfixe IPv6 ou un alias.

Nous déconseillons très fortement l'utilisation d'un alias car la table de routage n'est pas mise à jour quand un alias est mis à jour. Il s'agit donc d'une solution totalement déconseillée.

Gateway

La passerelle par laquelle le réseau sera joignable.

Disabled

Permet de désactiver une route sans pour autant la supprimer.

Description

Un champ de description.

Que l'on ait créé ou modifié une passerelle, un groupe de passerelles ou une route statique, il faut penser à cliquer sur le bouton "Apply Changes" afin que les configurations soient prises en compte.

Choix de la passerelle par défaut

Le choix de la passerelle par défaut s'opère depuis l'onglet Gateways du menu System > Routing (en bas de page).

Il est possible de définir une passerelle par défaut pour IPv4 et une autre pour IPv6.

Par défaut, IPv6 aura la priorité sur IPv4.

Si l'on préfère qu'IPv4 ait la préférence sur IPv6, alors il faut cocher la case "Prefer IPv4 over IPv6" depuis l'onglet Networking du menu System > Advanced.

Pour le choix de la passerelle par défaut, les valeurs suivantes seront proposées :

- Automatic : choix par défaut ; pfSense utilisera la première passerelle disponible dans la liste des passerelles configurées, en allant du haut vers le bas.

- Choisir une passerelle : cette passerelle sera systématiquement utilisée comme passerelle par défaut par pfSense.

- Choisir un groupe de passerelles : pfSense utilisera les passerelles du groupe dans l'ordre de priorité dans lequel elles ont été définies ; pour que cela fonctionne correctement, il faut qu'il n'y ait qu'une seule passerelle par priorité (il n'est pas possible de faire du load-balancing sur la passerelle par défaut).

- None : aucune passerelle par défaut ne sera définie pour ce type d'adresse (IPv4 ou IPv6).

Ordre de priorité des règles de routage

L'ordre de priorité suivant lequel le routage se fera est le suivant :

- Règle de filtrage : si dans une règle de filtrage (menu Firewall > Rules), une passerelle a été choisie dans les options avancées de configuration de la règle, alors c'est vers cette passerelle que le trafic sera routé, quel que soit l'état de la table de routage de pfSense.

- Réseau attaché à une interface : si un sous-réseau est connu par pfSense car il est configuré sur une de ses interfaces, alors pfSense va router directement le trafic sans passer par une passerelle.

- Route statique : si la destination d'un trafic correspond à un route statique configurée, alors pfSense suivra cette route statique.

- Passerelle par défaut : enfin, si la destination n'est pas connue de pfSense, alors il routera le trafic vers sa passerelle par défaut.

Enfin, si un doute subsiste sur le routage que va suivre pfSense ou sur l'état de la table de routage, on peut s'appuyer sur notre article dédié : [pfSense] Comprendre et analyser ses règles de routage

Voilà, nous avons fait un tour complet des éléments à connaître pour la gestion de ses passerelles réseaux sous pfSense !

Pour aller plus loin

[pfSense] Comprendre et analyser ses règles de routage

[pfSense] Configurer un dual-WAN (plusieurs connexions Internet)

Tous nos articles classés par thème

Voir un article au hasard

Vous avez aimé cet article ? Vous cherchez du matériel de qualité ? Alors contactez-nous.

Retrouvez nos services et firewall pour pfSense & OPNsense

Aucun commentaire

Flux RSS des commentaires de cet article

Flux RSS des commentaires de cet article